مدیریت هویت دیجیتال: استفاده از بلاک چین برای ارتقای امنیت و حریم خصوصی

متوسط

چکیده

با بررسی کاربرد بلاک چین در امنیت میتوان به اهمیت این تکنولوژی برای حفظ حریم خصوصی بیشتر کاربران پی برد. فضای اینترنت و بهویژه نسل آینده آن یعنی Web3 بدون بهرهمندی از امنیت بلاک چین با چالشهایی جدی مواجه است.

در حال حاضر، بسیاری از شبکههای اجتماعی و پلتفرمهای آنلاین در حفظ ایمن اطلاعات سرورها و دادههای کاربران با مشکلاتی روبهرو هستند. بلاک چین میتواند با غیرمتمرکز کردن ساختارها، بهرهمندی از دفتر کل توزیع شده و کدگذاریهای پیچیده، نگهداری اطلاعات را ایمنتر کند.

چگونه بلاک چین به افزایش امنیت اطلاعات کمک می کند؟

زنجیرههای کدنگاریشده یا بلاک چین مجموعهای از اطلاعات مرتبط و غیرقابلویرایش هستند. بهشکلیکه نمیتوان اطلاعات ثبت شده در آنها را تغییر داده و با این کار تاریخچهای جعلی ساخت. کدنگاریهای پیچیده نفوذ به حتی یک بلاک را دشوار میکنند. بدین شکل دادههایی نظیر مشخصات هویتی افراد نیز غیرقابلنفوذ شده و تنها در کنترل خود فرد قرار میگیرند.

شفافیت

یکی از موارد کاربرد بلاک چین در امنیت این است که هرگونه تغییر و دستکاری در زنجیره، بلافاصله شناسایی شده و خنثی میشود. در مقابل ممکن است شکست ساختارهای دفاعی یک سرور متمرکز بهراحتی شناسایی نشود و هکر مدتها از دادههای در دسترس سوءاستفاده کند. شفافیت بالای زنجیرههای کدنگاری شده به کاربران شبکه اطمینان میدهد که حریم خصوصی به هیچ شکلی نقض نشده است.

ذخیره غیرمتمرکز اطلاعات

از دلایلی که اغلب منابع ذخیره اطلاعات را با خطر جدی مواجه میکند ذخیره متمرکز است. بدیهی است که با نفوذ به چنین ساختاری میتوان بهصورت یکجا به حجم بالایی از دادهها دسترسی پیدا کرد. بلاک چین ذخیرهسازی را در ساختارهایی مجزا انجام میدهد.

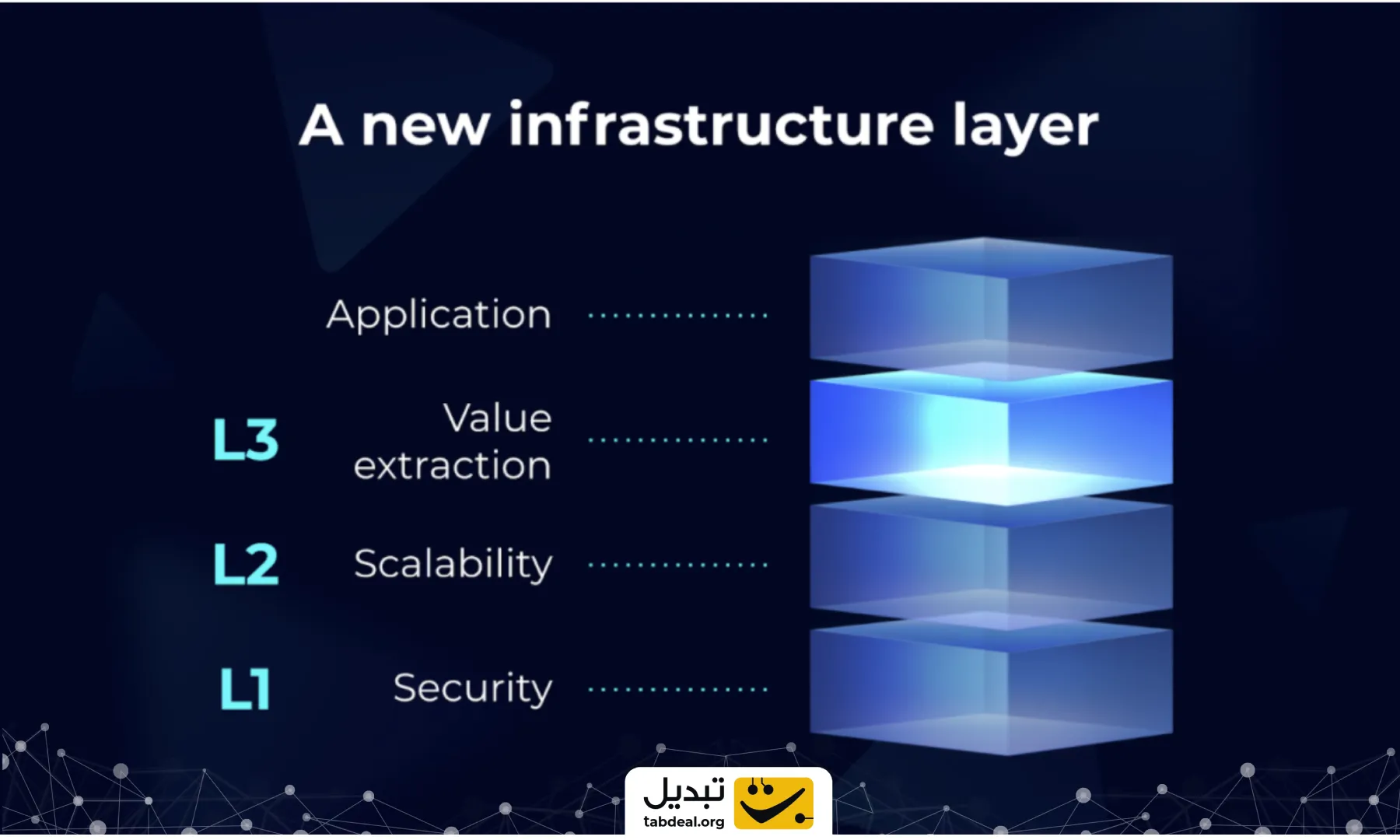

استفاده از دفتر کل توزیع شده

دفتر کل توزیع شده که بهاختصار DLT نامیده میشود از دلایل کاربرد بلاک چین در امنیت است. DLT مبتنی بر فعالیت نودها (Nodes) است که سرورهایی غیرمتمرکز و غیروابسته هستند. این سرورها نیاز به ناظر و سیستم مرکزی را از میان میبرند. هر نود عضوی از یک جامعه پردازشگر بزرگتر است و این اجتماع میتواند با مقیاسپذیری و سرعت بالا اطلاعات را کدگذاری و ثبت کند.

ازآنجاییکه عملکرد نودها به یکدیگر وابسته است هیچ یک از آنها نمیتوانند بهطور مستقل به اطلاعات امنیتی و هویتی دسترسی پیدا کرده و آنها را تحت کنترل بگیرند.

کاربرد بلاک چین در امنیت هویت دیجیتال

برای بررسی کاربرد بلاک چین در امنیت هویت دیجیتال باید ابعاد مختلف این تکنولوژی را مورد بررسی قرار دهیم. سازمانها میتوانند با استفاده از این زنجیرههای رمزنگاری شده تهدیداتی نظیر سرقت و استفاده غیرمجاز اطلاعات هویتی را برطرف کنند. این تکنولوژی چندعاملی (Multi agent) است و به همین خاطر میتواند با ایجاد لایههای امنیتی اضافه، احراز هویت را قویتر کرده و از اطلاعات مهم حفاظت کند.

توکن سازی اطلاعات هویتی

توکنسازی یکی دیگر از موارد کاربرد بلاک چین در امنیت بهحساب میآید. بهشکلیکه میتوان دادههای امنیتی مهمی ازجمله اطلاعات هویتی افراد را توکنیزه کرد. بدین شکل صاحب توکن میتواند آن را مدیریت کرده و در اختیار پلتفرمهای دلخواه قرار دهد. توکن مبتنی بر بلاک چین ایمن است و میتوان آن را در محیطی مانند یک کیف پول ارز دیجیتال ذخیرهسازی کرد.

انتظار میرود که در آینده توکنسازی اطلاعات هویتی بیشتر مبتنی بر رمزارزها باشد. درصورتیکه کاربران دانش خرید ارز دیجیتال و فروش آن در زمان مقرر را داشته باشند میتوانند در موعد مناسب از توکنهای هویتی کسب سود کنند.

در این میان استفاده از یک صرافی ارز دیجیتال با امکانات معاملاتی کامل و امنیت بالا ضروری میشود. تبدیل علاوه بر ارائه امکانات معاملاتی متعدد، به هر یک از کاربران خود یک کیف پول حضانتی اختصاص داده است که داراییها را در امنیت کامل نگهداری میکند.

ایمن سازی مدیریت اطلاعات هویتی

بلاک چین تنها با استفاده از کلیدهای خصوصی ویژه هر کاربر اجازه کنترل اطلاعات را میدهد. کاربرد بلاک چین در امنیت اطلاعات تا حد زیادی وابسته به همین کلیدهای ایمن و منحصربهفردی است که کنترل رمزنگاریها را ممکن میکنند.

کمک به خصوصی ماندن هرچه بیشتر اطلاعات

کلیدهای خصوصی اجازه نمیدهند که دادهها بدون تمایل شخصی که آنها را در مالکیت دارد در دسترس عموم قرار گیرند. احراز هویت میتواند در تمامی پلتفرمها با استفاده از همین کلید خصوصی انجام شود و نیازی نیست هر بار اطلاعات مهمی مانند نام، کد ملی، آدرس و مواردی ازایندست جداگانه وارد شوند.

به اشتراک گذاری ایمن هوش تهدید سایبری

کاربرد بلاک چین در امنیت بدون شک شامل بهاشتراکگذاری ایمن هوش تهدید سایبری (Cyber threat intelligence) نیز میشود. هوش تهدید سازوکاری مبتنی بر برنامهنویسی است که برای ایمنسازی سیستمها در برابر انواع تهدیدات سایبری مورداستفاده قرار میگیرد.

هوش تهدید با استفاده از شناسایی و بررسی تهدیدات و انواع آن، اطلاعات مورد تهدید و سازوکارهایی که با شکست امنیتی مواجه شدهاند ارتقاء پیدا میکند. با بهرهمندی از تکنولوژی بلاک چین میتوان این دادهها را بهطور ایمن و بهدور از تهدید در شبکههایی مشخص و ویژه به اشتراک گذاشت. بدین شکل هوش تهدید در بهترین شرایط توسعه پیدا کرده و در نهایت از اطلاعات هویتی محافظت بیشتری میکند.

افزایش امنیت زنجیره تامین

زنجیره تأمین تا حد بسیار زیادی به اطلاعات هویتی وابسته است؛ زیرا در بسیاری از موارد با داراییها ارتباط دارد و امور مربوط به دارایی حساسیتهای بالایی در ثبت و انتقال مالکیت دارند. بلاک چین و کلیدهای خصوصی میتوانند مالکیت را بدون هیچ نقصی منتقل کرده و به ثبت برسانند. از طرفی دادههای هویتی را در معرض قرار نمیدهند تا امکان سوءاستفاده و تغییر در آنها وجود نداشته باشد.

باوجود زنجیرههای رمزنگاریشده، زنجیره تأمین بهدور از هرگونه نفوذ، کلاهبرداری و خطایی خواهد بود.

کاربرد بلاک چین در امنیت اطلاعات؛ جامع و تاثیرگذار

تراکنش و نگهداری ارزهای دیجیتال همواره با واژه امنیت همراه است. این امنیت حاصل ویژگیهای خاص بلاک چین و دفتر کل توزیع شده است. زنجیرههای رمزنگاری شده ساختاری غیرمتمرکز و غیرقابلویرایش دارند. نفوذ به این زنجیره و جایگذاری اطلاعات کاذب در آن تقریبا ناممکن است.

باوجود این حد از پیچیدگی در رمزنگاری، بهرهمندی از این فناوری آسان و سریع است. کلیدهای خصوصی اجازه نمیدهند که دادههای مهمی همچون اطلاعات هویتی در معرض تهدید قرار گیرند. هر شخص میتواند با بهرهمندی از کدهای خاصی که تنها در اختیار خودش قرار میگیرند بهآسانی اطلاعات را مدیریت کرده و انتخاب کند که دقیقا کدام پلتفرمها و در چه حد به این اطلاعات دسترسی داشته باشند.

منابع:

دیدگاهها